آکادمی امنیت فناوری های اطلاعات EITCA/IS

آکادمی امنیت فناوری اطلاعات EITCA/IS یک استاندارد گواهینامه تخصصی بینالمللی و مبتنی بر اتحادیه اروپا است که دانش و مهارتهای عملی در زمینه امنیت سایبری را در بر میگیرد.

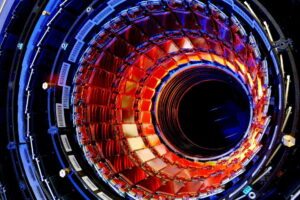

برنامه درسی آکادمی امنیت فناوری اطلاعات EITCA/IS شایستگی های حرفه ای را در زمینه های پیچیدگی محاسباتی، رمزنگاری کلاسیک (شامل رمزنگاری متقارن با کلید خصوصی و رمزنگاری نامتقارن کلید عمومی)، رمزنگاری کوانتومی (با تاکید بر QKD، توزیع کلید کوانتومی) پوشش می دهد. معرفی اطلاعات کوانتومی و محاسبات کوانتومی (شامل مفهوم مدارهای کوانتومی، دروازههای کوانتومی و الگوریتمهای کوانتومی با تاکید بر الگوریتمهای عملی مانند فاکتورسازی Shor یا الگوریتمهای یافتن لاگ گسسته)، شبکههای کامپیوتری (شامل مدل نظری OSI)، امنیت سیستمهای کامپیوتری (cover) مبانی و موضوعات عملی پیشرفته، از جمله امنیت دستگاه های تلفن همراه، مدیریت سرورهای شبکه (از جمله مایکروسافت ویندوز و لینوکس)، امنیت برنامه های کاربردی وب و تست نفوذ برنامه های کاربردی وب (شامل چندین تکنیک پنت تست عملی).

دریافت گواهینامه آکادمی امنیت فناوری اطلاعات EITCA/IS نشان دهنده کسب مهارت ها و قبولی در امتحانات نهایی همه برنامه های جایگزین گواهینامه فناوری اطلاعات اروپا (EITC) است که برنامه درسی کامل آکادمی امنیت فناوری اطلاعات EITCA/IS را تشکیل می دهد (همچنین به صورت جداگانه به عنوان گواهینامه EITC موجود است) .

حفاظت از سیستمها و شبکههای رایانهای در برابر افشای اطلاعات، سرقت یا آسیب به سختافزار، نرمافزار یا دادههای پردازششده، و همچنین اختلال یا هدایت نادرست ارتباطات یا خدمات الکترونیکی ارائهشده، عموماً به عنوان امنیت رایانه، امنیت سایبری یا اطلاعات نامیده میشود. فناوری (های) امنیت (امنیت فناوری اطلاعات). با توجه به اتکای روزافزون کارکرد جهان به سیستمهای کامپیوتری (از جمله هواپیماهای اجتماعی و اقتصادی) و بهویژه ارتباطات اینترنتی و همچنین استانداردهای شبکههای بیسیم مانند بلوتوث و وایفای، همراه با گسترش روزافزون وسایل به اصطلاح هوشمند مانند گوشیهای هوشمند. ، تلویزیون های هوشمند و دستگاه های مختلف دیگری که اینترنت اشیا را تشکیل می دهند، حوزه امنیت فناوری اطلاعات (امنیت سایبری) اهمیت فزاینده ای پیدا می کند. امنیت سایبری به دلیل پیچیدگی آن از نظر پیامدهای اجتماعی، اقتصادی و سیاسی (از جمله پیامدهای امنیت ملی) و همچنین پیچیدگی از نظر فناوری های درگیر، یکی از حیاتی ترین نگرانی ها در دنیای مدرن است. همچنین یکی از معتبرترین تخصص های فناوری اطلاعات است که با تقاضای روزافزون برای متخصصان بسیار آموزش دیده با مهارت های آنها که به درستی توسعه یافته و تأیید شده مشخص می شود، که ممکن است رضایت زیادی را به همراه داشته باشد، مسیرهای شغلی سریع را باز کند، امکان مشارکت در پروژه های مهم (از جمله پروژههای استراتژیک امنیت ملی) و مسیرهایی را برای تخصصهای باریک بیشتر در حوزههای مختلف این حوزه فراهم میسازد. شغل کارشناس امنیت سایبری (یا افسر امنیت سایبری در یک سازمان خصوصی یا دولتی) شغلی سخت و در عین حال پر ارزش و بسیار مسئولیت پذیر است. تخصص در مبانی نظری و جنبههای عملی امنیت سایبری مدرن نه تنها یک شغل آیندهنگر مرتبط با فناوری اطلاعات بسیار جالب و پیشرفته را تضمین میکند، بلکه حقوقهای قابلتوجهی بالاتر و مسیرهای توسعه سریع شغلی را به دلیل کمبودهای قابلتوجه متخصصان امنیت سایبری معتبر و شکافهای شایستگی گسترده مرتبط با آن تضمین میکند. هم دانش نظری و هم مهارت های عملی در امنیت فناوری اطلاعات. پارادایم های امنیت فناوری اطلاعات در سال های اخیر به سرعت تکامل یافته اند. این تعجب آور نیست زیرا ایمن سازی فناوری اطلاعات ارتباط نزدیکی با معماری سیستم هایی دارد که اطلاعات را ذخیره و پردازش می کنند. انتشار خدمات اینترنتی، به ویژه در تجارت الکترونیک، سهم غالب اقتصاد را به داده های مجازی سوق داده است. بر کسی پوشیده نیست که در حال حاضر بیشتر مبادلات اقتصادی در سطح جهان از طریق کانال های الکترونیکی انجام می شود که البته نیازمند سطوح امنیتی مناسبی است.

برای درک امنیت سایبری و توانایی توسعه مهارتهای نظری و عملی بیشتر در این زمینه، ابتدا باید مبانی تئوری محاسبات (پیچیدگی محاسبات) و همچنین مبانی رمزنگاری را درک کنید. حوزه اول مبانی علوم کامپیوتر را تعریف می کند و حوزه دوم (رمزشناسی) مبانی ارتباطات ایمن را تعریف می کند. رمزنگاری به خودی خود از زمان های بسیار قدیم در تمدن ما وجود داشت تا ابزاری برای محافظت از محرمانه بودن ارتباطات و به عبارت کلی تر برای ارائه اصالت و یکپارچگی آن فراهم کند. رمزنگاری کلاسیک مدرن به دو دسته رمزنگاری متقارن اطلاعات-نظری (غیرقابل شکست) (کلید خصوصی) (بر اساس رمز یکبار مصرف، اما قادر به حل مشکل توزیع کلید از طریق کانال های ارتباطی نیست) و نامتقارن ایمن مشروط (عمومی) تقسیم شده است. -کلید) رمزنگاری (در ابتدا مشکل توزیع کلید را حل کرد و بعداً به سیستمهای رمزنگاری که با به اصطلاح کلیدهای عمومی کار میکردند تکامل یافت و قرار بود برای رمزگذاری دادهها استفاده شود و در روابط نامتقارن شرایط پیچیدگی محاسباتی با کلیدهای خصوصی که محاسبه از آن سخت است، محدود شد. کلیدهای عمومی مربوط به آنها، که می تواند برای رمزگشایی داده ها استفاده شود). رمزنگاری کلید عمومی بهعنوان پیشیگرفتن از پتانسیلهای کاربردی رمزنگاری کلید خصوصی، بر اینترنت مسلط شده است و در حال حاضر یک استاندارد اصلی در امنیت ارتباطات خصوصی اینترنتی و تجارت الکترونیک است. با این حال، در سال 1994 یک پیشرفت بزرگ وجود داشت، که نشان داد الگوریتمهای کوانتومی میتوانند اکثر سیستمهای رمزنگاری کلید عمومی (مانند رمز RSA بر اساس مسئله فاکتورسازی) را بشکنند. از سوی دیگر اطلاعات کوانتومی الگوی کاملاً جدیدی را برای رمزنگاری ارائه کرده است، یعنی پروتکل توزیع کلید کوانتومی (QKD)، که امکان پیادهسازی عملاً سیستمهای رمزنگاری امن (تئوری اطلاعات) را برای اولین بار در تاریخ (حتی غیرقابل شکستن) فراهم میکند. هر الگوریتم کوانتومی). تخصص در این زمینهها از پیشرفتهای مدرن امنیت سایبری، پایههایی را برای مهارتهای عملی ایجاد میکند که میتواند برای کاهش تهدیدات سایبری برای شبکهها، سیستمهای رایانهای (از جمله سرورها، همچنین رایانههای شخصی و دستگاههای تلفن همراه) و برنامههای کاربردی مختلف (مهمترین برنامههای کاربردی وب) به کار رود. همه این زمینهها توسط آکادمی امنیت فناوری اطلاعات EITCA/IS پوشش داده میشود و تخصص را در حوزههای نظری و عملی امنیت سایبری ادغام میکند و مهارتها را با تخصص تست نفوذ (از جمله تکنیکهای عملی آزمایش وب) تکمیل میکند.

از زمان ظهور اینترنت و تغییرات دیجیتالی که در سال های اخیر رخ داده است، مفهوم امنیت سایبری به یک موضوع رایج در زندگی حرفه ای و شخصی ما تبدیل شده است. در 50 سال گذشته پیشرفت تکنولوژیکی، امنیت سایبری و تهدیدات سایبری توسعه سیستمها و شبکههای رایانهای را به دنبال داشته است. تا قبل از اختراع اینترنت در دهههای 1970 و 1980، امنیت سیستمهای رایانهای و شبکهها عمدتاً به دانشگاه منتقل میشد، جایی که با افزایش اتصال، ویروسهای رایانهای و نفوذهای شبکه شروع به اوجگیری کردند. در دهه 2000، پس از ظهور ویروس ها در دهه 1990، خطرات سایبری و امنیت سایبری نهادینه شد. حملات در مقیاس بزرگ و قوانین دولتی در دهه 2010 شروع به ظهور کردند. جلسه آوریل 1967 Willis Ware در کنفرانس مشترک کامپیوتری بهار، و همچنین انتشار بعدی گزارش Ware، نقطه عطفی در تاریخ امنیت رایانه بود.

به اصطلاح سه گانه سیا از محرمانگی، یکپارچگی و در دسترس بودن در یک نشریه NIST در سال 1977 به عنوان یک رویکرد روشن و آسان برای توضیح الزامات امنیتی ضروری ایجاد شد. بسیاری از چارچوبهای جامعتر از آن زمان ارائه شدهاند، و هنوز در حال تکامل هستند. با این حال، در دهههای 1970 و 1980 هیچ خطر جدی رایانهای وجود نداشت، زیرا رایانهها و اینترنت هنوز در مراحل اولیه توسعه با اتصال نسبتاً کم بودند و تهدیدات امنیتی به راحتی در حوزههای عملیاتی محدود شناسایی میشدند. خودی های مخربی که دسترسی غیرمجاز به اسناد و فایل های مهم داشتند، رایج ترین منبع خطر بودند. آنها از بدافزارها یا نفوذهای شبکه برای مزیت مالی در سالهای اولیه استفاده نکردند، علیرغم اینکه وجود داشتند. شرکتهای رایانهای تأسیسشده، مانند IBM، توسعه سیستمهای کنترل دسترسی تجاری و نرمافزارهای امنیتی رایانه را در نیمه دوم دهه 1970 آغاز کردند.

عصر برنامههای رایانهای مخرب (کرمها یا ویروسها در صورتی که دارای ویژگیهای برنامهریزیشدهی خود همانندسازی و عملیات مسری بودند که خود را در سیستمهای رایانهای از طریق شبکهها و وسایل دیگر پخش میکردند) در سال 1971 با اصطلاح Creeper آغاز شد. Creeper یک برنامه کامپیوتری آزمایشی توسعه یافته توسط BBN بود که به عنوان اولین کرم کامپیوتری در نظر گرفته شد. Reaper، اولین نرم افزار ضد ویروس، در سال 1972 توسعه یافت. این نرم افزار به منظور مهاجرت در سراسر ARPANET و حذف کرم Creeper ساخته شد. گروهی از هکرهای آلمانی اولین اقدام مستند جاسوسی سایبری را بین سپتامبر 1986 و ژوئن 1987 انجام دادند. این باند شبکه های شرکت های دفاعی، دانشگاه ها و پایگاه های نظامی آمریکا را هک کرد و داده ها را به KGB شوروی فروخت. مارکوس هس، رهبر گروه، در 29 ژوئن 1987 دستگیر شد. در 15 فوریه 1990، او به اتهام جاسوسی (به همراه دو همدست) مجرم شناخته شد. کرم موریس، یکی از اولین کرمهای کامپیوتری، در سال 1988 از طریق اینترنت منتشر شد. این کرم بازتاب زیادی در رسانههای اصلی دریافت کرد. بلافاصله پس از اینکه مرکز ملی برنامه های کاربردی ابرکامپیوتر (NCSA) Mosaic 1.0، اولین مرورگر وب را در سال 1993 منتشر کرد، نت اسکیپ شروع به ایجاد پروتکل SSL کرد. در سال 1994، نت اسکیپ نسخه 1.0 SSL را آماده کرد، اما به دلیل تعدادی از نقص های امنیتی عمده، هرگز برای عموم منتشر نشد. حملات بازپخش و آسیبپذیری که به هکرها اجازه میداد پیامهای رمزگذاری نشده ارسال شده توسط کاربران را تغییر دهند، از جمله نقصهای کشفشده بودند. از سوی دیگر، نت اسکیپ نسخه 2.0 را در فوریه 1995 منتشر کرد.

در ایالات متحده، آژانس امنیت ملی (NSA) مسئول حفاظت از شبکه های اطلاعاتی آمریکا و همچنین جمع آوری اطلاعات خارجی است. این دو مسئولیت با هم ناسازگار هستند. به عنوان یک اقدام دفاعی، بررسی نرم افزار، یافتن مشکلات امنیتی، و تلاش برای ترمیم عیوب، همگی بخشی از حفاظت از سیستم های اطلاعاتی هستند. بهره برداری از حفره های امنیتی برای به دست آوردن اطلاعات بخشی از جمع آوری اطلاعات است که اقدامی خصمانه است. وقتی نقاط ضعف امنیتی برطرف شود، دیگر توسط NSA قابل بهره برداری نیست. NSA نرم افزارهای پرکاربرد را برای شناسایی حفره های امنیتی مورد بررسی قرار می دهد و سپس از آن برای انجام حملات تهاجمی علیه رقبای آمریکایی استفاده می کند. این آژانس به ندرت اقدامات دفاعی انجام می دهد، مانند افشای مسائل امنیتی برای توسعه دهندگان نرم افزار تا بتوان آنها را برطرف کرد. برای مدتی، استراتژی تهاجمی جواب داد، اما کشورهای دیگر مانند روسیه، ایران، کره شمالی و چین به تدریج ظرفیت تهاجمی خود را توسعه دادند که اکنون در برابر ایالات متحده از آن استفاده می کنند. پیمانکاران NSA راهحلهای ساده و ابزارهای تهاجمی با یک کلیک را به آژانسها و متحدان ایالات متحده توسعه دادند و فروختند، اما این ابزارها در نهایت به دست دشمنان خارجی راه یافتند که توانستند آنها را مطالعه کنند و نسخههای آنها را توسعه دهند. قابلیتهای هک NSA در سال 2016 هک شد و روسیه و کره شمالی از آنها سوء استفاده کردهاند. دشمنانی که مشتاق رقابت در جنگ سایبری هستند، کارگران و پیمانکاران NSA را با دستمزدهای گزاف استخدام کرده اند. به عنوان مثال، در سال 2007، ایالات متحده و اسرائیل شروع به حمله و آسیب رساندن به تجهیزات مورد استفاده در ایران برای پالایش مواد هسته ای با بهره برداری از حفره های امنیتی در سیستم عامل مایکروسافت ویندوز کردند. ایران با سرمایه گذاری انبوه در قابلیت جنگ سایبری خود که بلافاصله شروع به استفاده از آن علیه ایالات متحده کرد، تلافی کرد. لازم به ذکر است که در حال حاضر حوزه امنیت سایبری به طور گسترده به عنوان یک حوزه استراتژیک امنیت ملی و ابزار جنگ احتمالی آینده مورد توجه قرار می گیرد.

گواهی EITCA/IS گواهی جامعی از صلاحیتهای حرفهای در حوزه امنیت فناوری اطلاعات (امنیت سایبری) از مبانی تا دانش نظری پیشرفته، و همچنین شامل مهارتهای عملی در سیستمهای رمزنگاری کلاسیک و همچنین کوانتومی، شبکههای کامپیوتری ایمن، امنیت سیستمهای کامپیوتری ارائه میکند. (از جمله امنیت دستگاه های تلفن همراه) امنیت سرورها و امنیت برنامه ها (از جمله امنیت برنامه های کاربردی وب و تست نفوذ).

آکادمی امنیت فناوری اطلاعات EITCA/IS یک برنامه آموزشی و صدور گواهینامه پیشرفته با محتوای آموزشی گسترده با دسترسی آزاد با کیفیت بالا است که در یک فرآیند آموزشی گام به گام سازماندهی شده است، انتخاب شده برای رسیدگی به برنامه درسی تعریف شده، از نظر آموزشی معادل پست بین المللی. - تحصیلات تکمیلی در امنیت سایبری همراه با آموزش دیجیتال امنیت سایبری در سطح صنعت و پیشی گرفتن از پیشنهادهای آموزشی استاندارد شده در زمینه های مختلف امنیت فناوری اطلاعات کاربردی موجود در بازار. محتوای برنامه گواهینامه آکادمی EITCA توسط موسسه گواهینامه فناوری اطلاعات اروپا EITCI در بروکسل مشخص و استاندارد شده است. این برنامه به دلیل پیشرفت در زمینه امنیت سایبری مطابق با دستورالعمل های موسسه EITCI به طور متوالی به روز می شود و مشمول اعتبارنامه های دوره ای است.

برنامه آکادمی امنیت فناوری اطلاعات EITCA/IS شامل برنامه های EITC صدور گواهینامه IT اروپایی است. فهرست گواهینامه های EITC که در برنامه کامل آکادمی امنیت فناوری اطلاعات EITCA/IS مطابق با مشخصات موسسه گواهینامه فناوری اطلاعات اروپا EITCI گنجانده شده است، در زیر ارائه شده است. میتوانید روی برنامههای EITC مربوطه فهرستشده به ترتیب توصیهشده کلیک کنید تا بهطور جداگانه برای هر برنامه EITC ثبتنام کنید (جایگزین برای ثبتنام برای برنامه کامل آکادمی امنیت فناوریهای اطلاعات EITCA/IS در بالا) تا برنامههای درسی فردی آنها را ادامه دهید و برای امتحانات EITC مربوطه آماده شوید. گذراندن تمام امتحانات برای همه برنامه های جایگزین EITC با تکمیل برنامه آکادمی امنیت فناوری اطلاعات EITCA/IS و با اعطای گواهینامه مربوطه آکادمی EITCA (تکمیل شده توسط تمام گواهینامه های EITC جایگزین آن) نتیجه می شود. پس از گذراندن هر آزمون EITC انفرادی، قبل از تکمیل کل آکادمی EITCA، گواهی EITC مربوطه نیز برای شما صادر خواهد شد.

آکادمی امنیت فناوری اطلاعات EITCA/IS برنامه های تشکیل دهنده EITC